Cumple con los requisitos de NIS2 más rápido

Factorial te ayuda a avanzar hacia el cumplimiento automatizando hasta el 65% del trabajo. Sustituye herramientas fragmentadas y hojas de cálculo vulnerables por un único sistema operativo de IT. Automatiza la seguridad de endpoints, controla el acceso a SaaS y genera evidencias de auditoría sin fricción.

100%

Alojado en la UE

10 M€

O el 2% de la facturación anual en multas

160k+

Empresas afectadas por NIS2

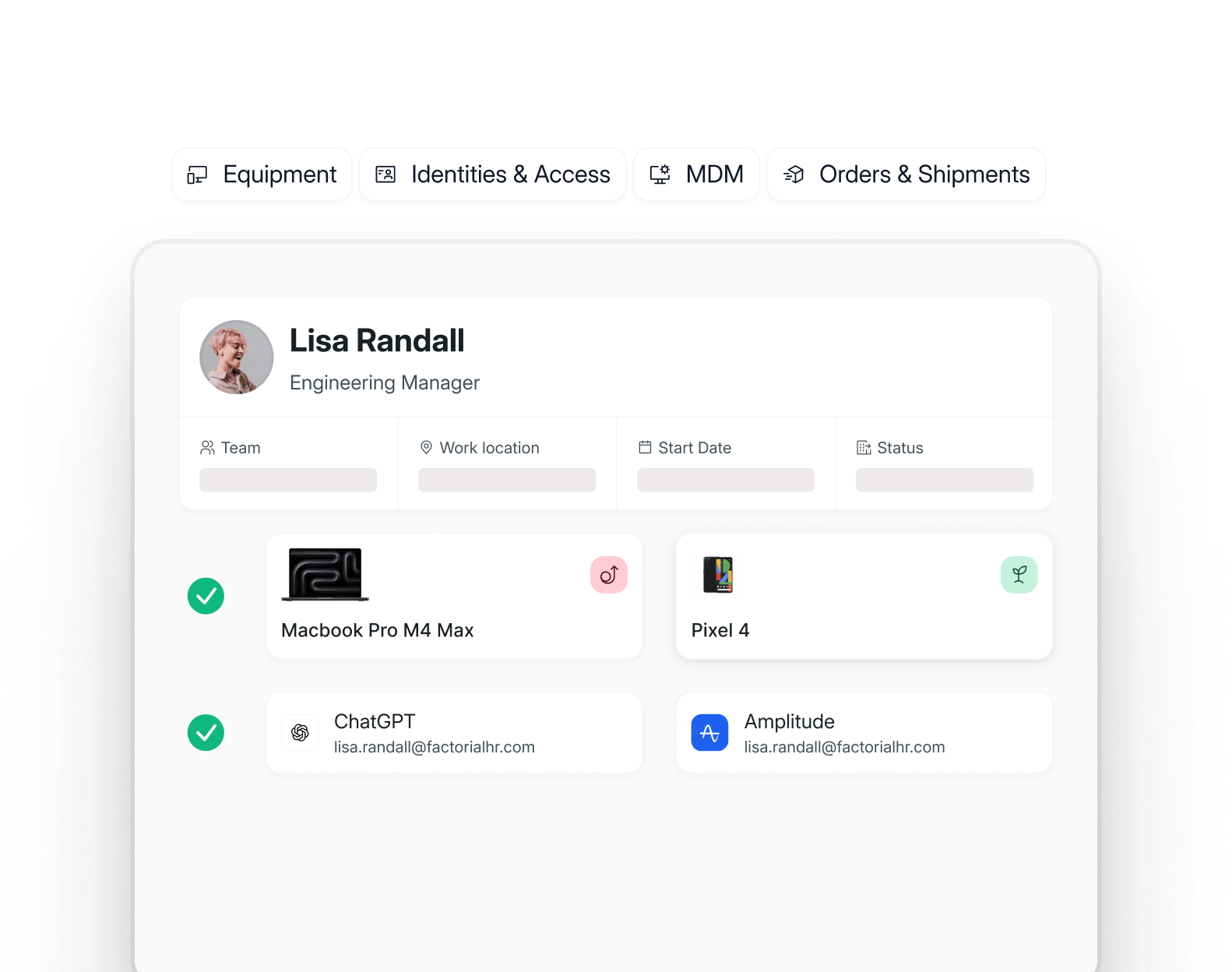

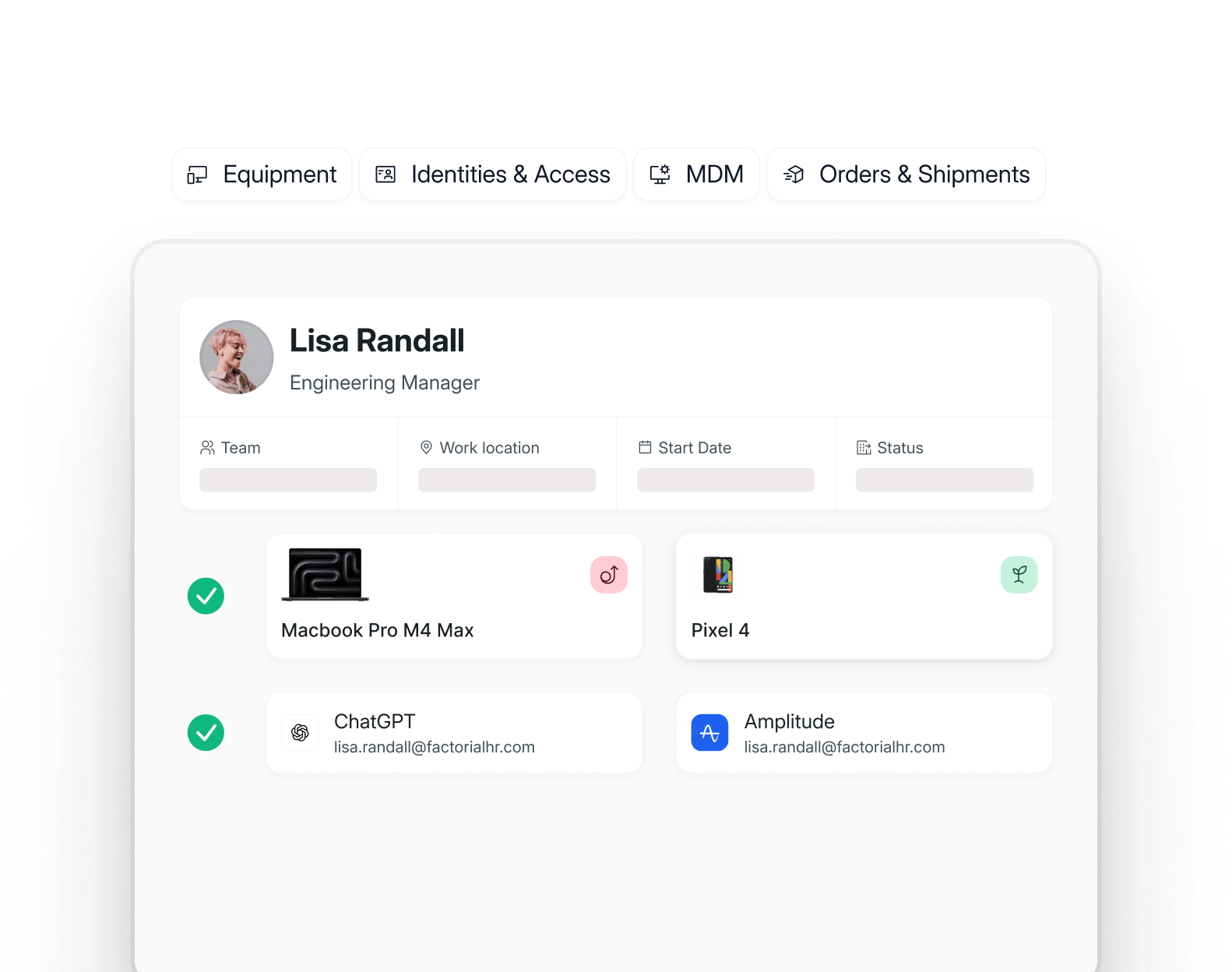

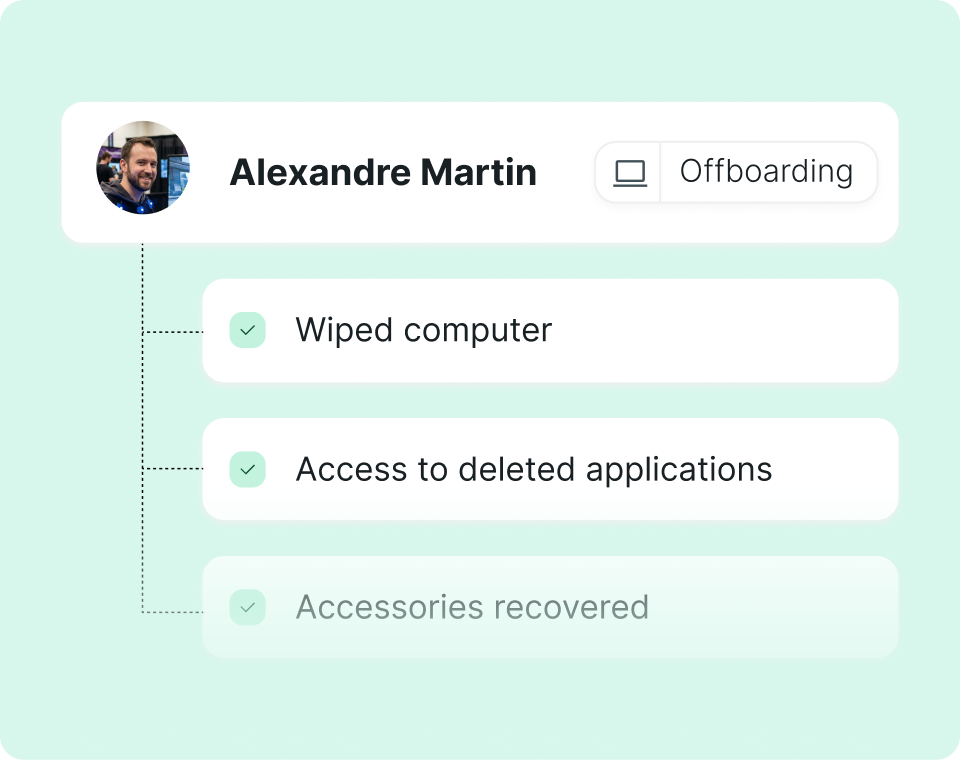

NIS2: Gestión de accesos

Controla quién accede a qué en tu empresa

NIS2 exige poder demostrar cómo se gestionan los accesos, no solo decir que están controlados. Factorial IT automatiza altas, cambios y bajas, y mantiene un registro claro de quién tuvo acceso, cuándo y por qué.

- Revoca accesos automáticamente al offboarding

- Aplica accesos por rol y departamento con trazabilidad

- Exporta evidencias de accesos y cuentas SaaS

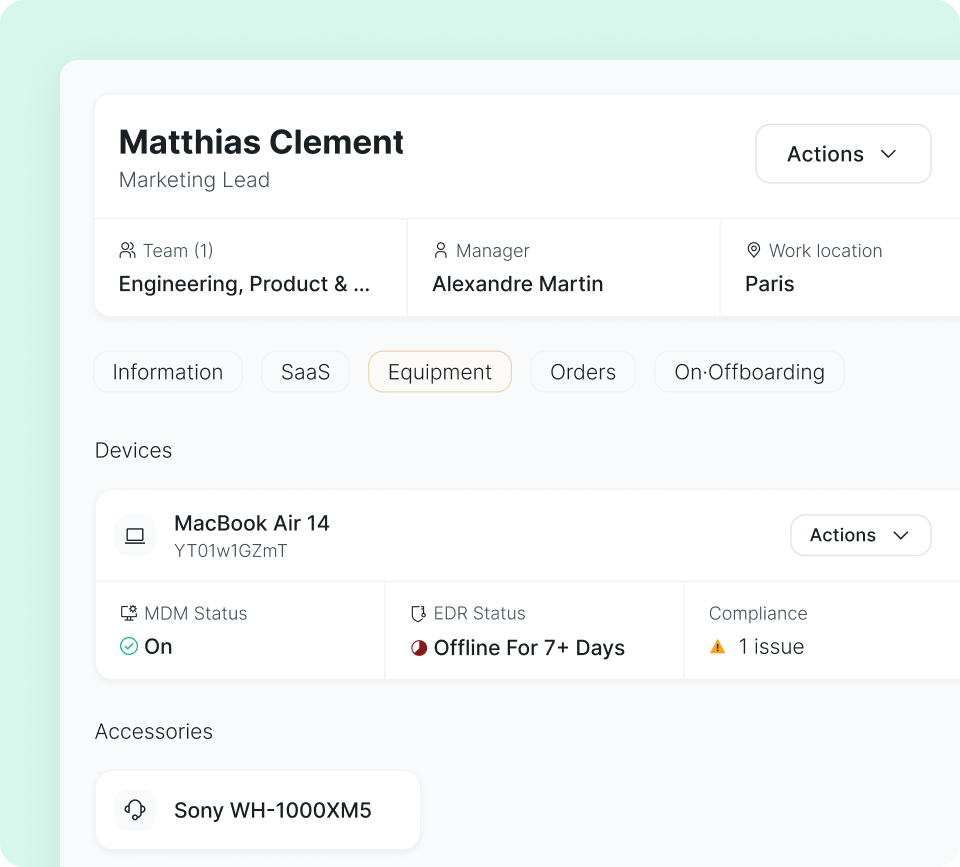

NIS2: Criptografía y vulnerabilidades

Una base de seguridad para cada endpoint

NIS2 exige medidas técnicas que protejan los datos y reduzcan el riesgo en cada endpoint. Factorial IT estandariza el cifrado y las configuraciones de seguridad en toda tu flota para que cada dispositivo esté protegido desde el inicio y puedas demostrarlo en cualquier momento.

- Aplica y supervisa el cifrado completo del disco

- Supervisa la postura de seguridad y el cumplimiento por dispositivo

- Despliega dispositivos con políticas de seguridad desde el primer día

NIS2: Evidencia y responsabilidad

Evidencia de que los controles están en vigor

NIS2 no consiste solo en implantar controles. También exige poder demostrar de forma continua que el riesgo se gestiona y que existe diligencia debida. Factorial IT convierte las operaciones diarias de IT en evidencia lista para auditoría, con propiedad clara, estado de seguridad visible y un historial completo de acciones.

- Inventario de activos en tiempo real con responsables claros

- Registros de auditoría de acciones y cambios

- Informes de cumplimiento exportables

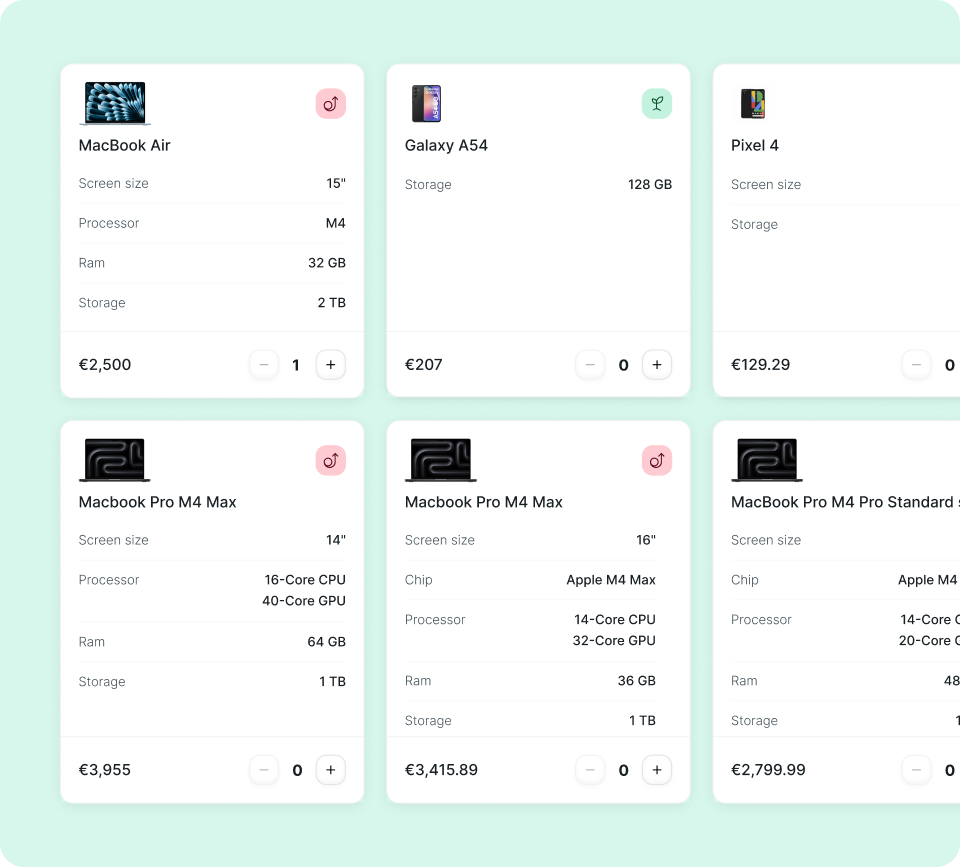

NIS2: Gestión de vulnerabilidades

Cumplimiento de parches en toda la flota

NIS2 exige a las organizaciones reducir la exposición a vulnerabilidades y mantener los sistemas configurados de forma segura con el tiempo. Factorial IT te ayuda a seguir el estado de parcheo de toda la flota, detectar dispositivos desactualizados o no conformes y mantener un registro claro de dónde siguen existiendo brechas de seguridad.

- Haz seguimiento de versiones del sistema y dispositivos desactualizados

- Aplica configuraciones base para reducir errores de configuración

- Exporta informes de postura de seguridad para auditorías y revisiones

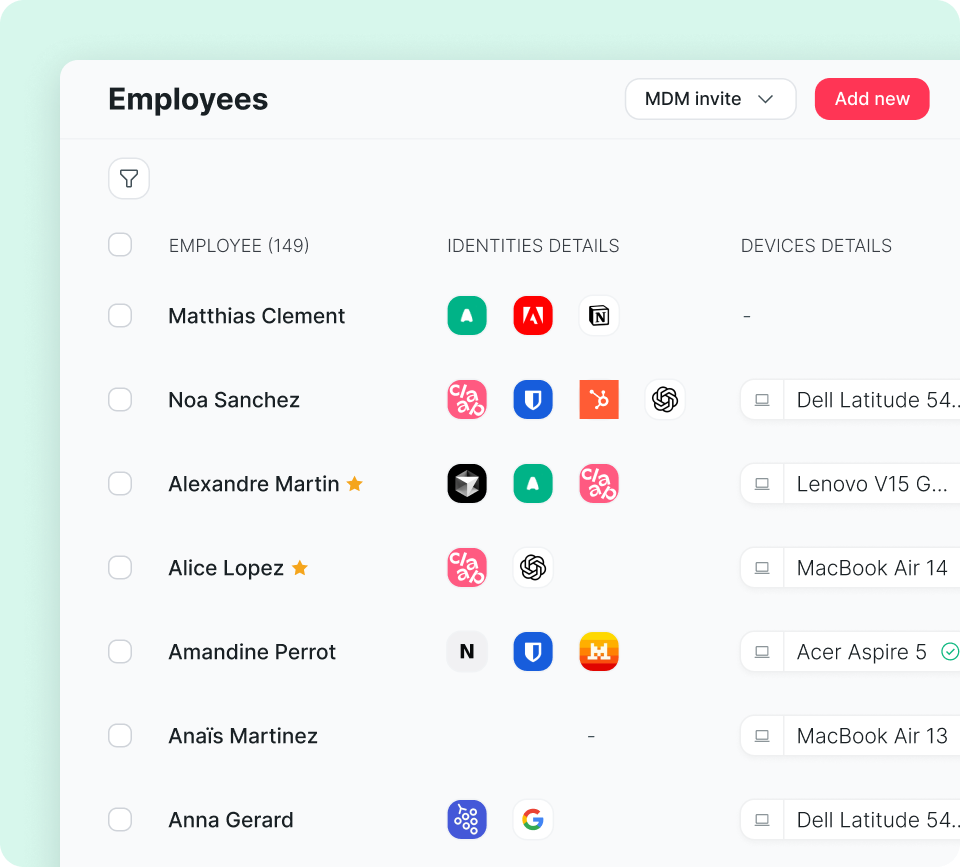

- Factorial conecta HR e IT para que las políticas de seguridad se apliquen automáticamente Desde el onboarding hasta el offboarding los accesos y dispositivos se actualizan con cada cambio de rol Obtén evidencias listas para auditoría sin trabajo manual

Descubre cómo Factorial te ayuda a estar preparado para NIS2

Convierte los requisitos de NIS2 en controles aplicables: gobierno de accesos, configuraciones base de seguridad para endpoints, estado de parcheo y evidencias listas para auditoría.

- Control de accesos automatizado: los flujos de alta, cambio y baja revocan accesos al instante y evitan cuentas huérfanas.

- Seguridad de endpoints por defecto: aplica cifrado y configuraciones base en Mac y Windows desde el primer día.

- Visibilidad sobre vulnerabilidades y parches: haz seguimiento de las versiones del sistema operativo, detecta dispositivos desactualizados y reduce desviaciones de seguridad en toda la flota.

- Evidencia lista para auditoría: inventario de activos en tiempo real, registros de acciones e informes exportables para demostrar control continuo.

Jaume Puig, CTO

“Si tu equipo de IT sigue configurando portátiles manualmente, gestionando licencias SaaS en hojas de cálculo y revocando accesos de forma manual cuando alguien sale de la empresa, tu auditoría fallará.”

Implementa los requisitos de NIS2 sin esfuerzo

Ve más allá de los controles: cumple con los plazos de notificación, reduce el riesgo de terceros y recupera la operativa con rapidez.

Preparación para la notificación de incidentes

Identifica los activos afectados, registra las acciones realizadas y exporta la evidencia necesaria.

Visibilidad sobre la cadena de suministro y el Shadow IT

Descubre qué proveedores SaaS se están utilizando, quién es responsable de ellos y quién tiene acceso.

Recuperación operativa y continuidad

Reaprovisiona dispositivos y restablece accesos seguros rápidamente con una línea temporal auditable.

Preguntas frecuentes

sobre la Directiva NIS2