La directiva NIS2 ya está aquí, y no es precisamente una actualización menor. Es un salto importante en la forma en que las empresas europeas deberán gestionar su ciberseguridad, con más exigencias, más responsabilidad de la dirección, y sanciones que pueden llegar a ser altamente elevadas.

Para muchas organizaciones, el problema no es saber qué exige la normativa, sino cómo aplicarla en el día a día sin sobrecomplicar los procesos o incrementar costes de manera excesiva. Y es ahí dónde entra en juego el software adecuado.

Elegir las herramientas adecuadas puede hacer que cumplir con NIS2 sea mucho más fácil y eficiente. En este artículo te mostramos los mejores softwares para ayudarte a cumplir con la directiva NIS 2 sin complicaciones.

¿Qué funcionalidades debe tener un software para cumplir con NIS2?

Aunque la directiva NIS2 exige un cambio profundo en la cultura organizativa y en los procesos humanos, algo que ninguna herramienta puede solucionar por sí sola de forma mágica, el software es el motor indispensable que hace posible ejecutar y demostrar este cumplimiento.

Si bien no hay un software que pueda solucionar el 100% del cumplimiento por sí solo, la plataforma o conjunto de soluciones que elijas debe actuar como un ecosistema bien engrasado. Para estructurar mejor lo que necesitas, hemos dividido las funcionalidades tecnológicas obligatorias en las siguientes áreas clave:

- 1. Gobierno, Riesgo y Cumplimiento (GRC)

- Evaluación y gestión de riesgos: herramientas para identificar, analizar y priorizar riesgos cibernéticos, incluyendo el riesgo asociado a terceros y la cadena de suministro.

- Auditoría y cumplimiento normativo: generación automatizada de informes de estado y cuadros de mando para demostrar el cumplimiento continuo ante las autoridades.

- Concienciación y formación: módulos integrados (o conexión con plataformas LMS) para gestionar y auditar la formación en ciberseguridad de los empleados y directivos.

- 2. Prevención y Control de Accesos

- Gestión de identidades y accesos (IAM y MFA): sistemas que garanticen la autenticación multifactor y apliquen políticas de «mínimo privilegio» (Zero Trust).

- Gestión de vulnerabilidades: escaneos automatizados y continuos para detectar brechas en la infraestructura y gestionar la aplicación de parches.

- Protección del dato: funcionalidades de cifrado avanzado para salvaguardar la información confidencial tanto en reposo como en tránsito.

- 3. Monitorización y detección

- Supervisión continua y trazabilidad: registro inalterable de la actividad (logs) y monitorización 24/7 de redes y sistemas.

- Detección de amenazas (SIEM): centralización y correlación de eventos de seguridad para identificar anomalías o comportamientos sospechosos en tiempo real.

- 4. Respuesta y Continuidad de Negocio

- Respuesta ante incidentes (EDR/XDR): capacidades automatizadas para aislar dispositivos comprometidos, bloquear ataques y contener amenazas rápidamente.

- Gestión y notificación de brechas: flujos de trabajo automatizados para cumplir con los estrictos plazos de reporte a las autoridades (alertas tempranas en 24 y 72 horas).

- Recuperación ante desastres (BCP/DRP): integración con sistemas de copias de seguridad inmutables y planes de contingencia para restaurar los servicios esenciales sin impacto crítico.

¿Cuáles son los mejores programas para cumplir con la directiva NIS2?

Elegir el software adecuado es fundamental para cumplir con la directiva NIS2 sin complicaciones. No existe un único software que lo cubra todo, sino diferentes soluciones que, combinadas, te permiten gestionar riesgos, proteger tus sistemas y responder ante incidentes.

A continuación, te mostramos algunos de los mejores programas para cumplir con NIS2 y reforzar la ciberseguridad de tu empresa.

-

Factorial IT

Antes de implementar herramientas avanzadas de ciberseguridad, hay que tener claro qué dispositivos existen en la empresa y quién tiene acceso a ellos. Sin ese control, cumplir con NIS2 se vuelve mucho más complejo.

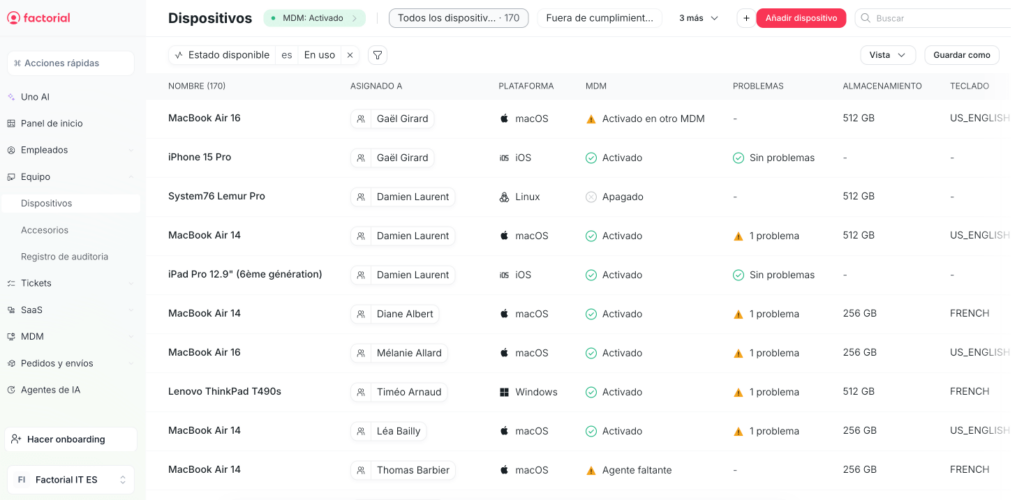

Aquí es donde entra Factorial IT. Se trata de una plataforma que permite gestionar de forma centralizada la infraestructura tecnológica y los dispositivos de la empresa, simplificando la administración IT y ayudando a que los equipos trabajen de manera más segura.

Además, Factorial IT aporta visibilidad y control sobre los sistemas, facilitando el cumplimiento de requisitos de seguridad y normativa. Gracias a ello, las organizaciones pueden tener una visión más clara de sus activos tecnológicos y de los procesos clave relacionados con la ciberseguridad.

Puntos a destacar

- Inventario dinámico de activos (ITAM): mantén un registro centralizado y en tiempo real de todo el hardware y software asignado a cada empleado, controlando así tu superficie de ataque según exige NIS2.

- Revocación inmediata de accesos: al tramitar la baja de un empleado, se eliminan automáticamente sus accesos a todas las aplicaciones corporativas, reduciendo el riesgo de brechas internas.

- Aprovisionamiento basado en roles (IAM):: durante el onboarding, los empleados reciben solo los accesos necesarios según su rol y departamento, cumpliendo con las políticas de control de acceso de la directiva.

- Higiene cibernética y gestión de parches (MDM): permite forzar remotamente la instalación de actualizaciones en todos los dispositivos, mitigando vulnerabilidades conocidas.

- Protección de datos en el endpoint: aplica políticas obligatorias como el cifrado de discos duros, protegiendo la información en reposo frente a robos o pérdidas.

- Contención básica de incidentes: bloquea o borra remotamente los dispositivos comprometidos, evitando fugas de información.

- Visibilidad y mitigación del Shadow IT: monitoriza el uso de aplicaciones no autorizadas para identificar riesgos fuera del control corporativo.

- Trazabilidad para auditorías: genera registros auditables de asignación de dispositivos y licencias, acceso de usuarios y cumplimiento de políticas de seguridad.

Puntos a mejorar

- No proporciona notificación y reporte legal de incidentes: no incluye flujos automatizados ni plantillas para cumplir con los plazos de NIS2 (24 h / 72 h).

- No cubre la gestión de riesgos en la cadena de suministro: no ofrece herramientas para evaluar la ciberseguridad de proveedores o partners externos.

- No incluye detección proactiva ni respuesta avanzada: no cuenta con SIEM, XDR o análisis de comportamiento, y se limita a acciones básicas sobre dispositivos.

- No realiza escaneo continuo de vulnerabilidades: no detecta CVEs en tiempo real en servidores, aplicaciones o infraestructura de red.

- No cubre la continuidad de negocio ni la recuperación (BCP/DRP): no gestiona copias de seguridad ni orquesta la restauración de servicios tras incidentes.

- No permite gestionar crisis ni simulacros: no dispone de playbooks ni herramientas para planificar y ejecutar simulaciones de ciberataques.

2. Okta

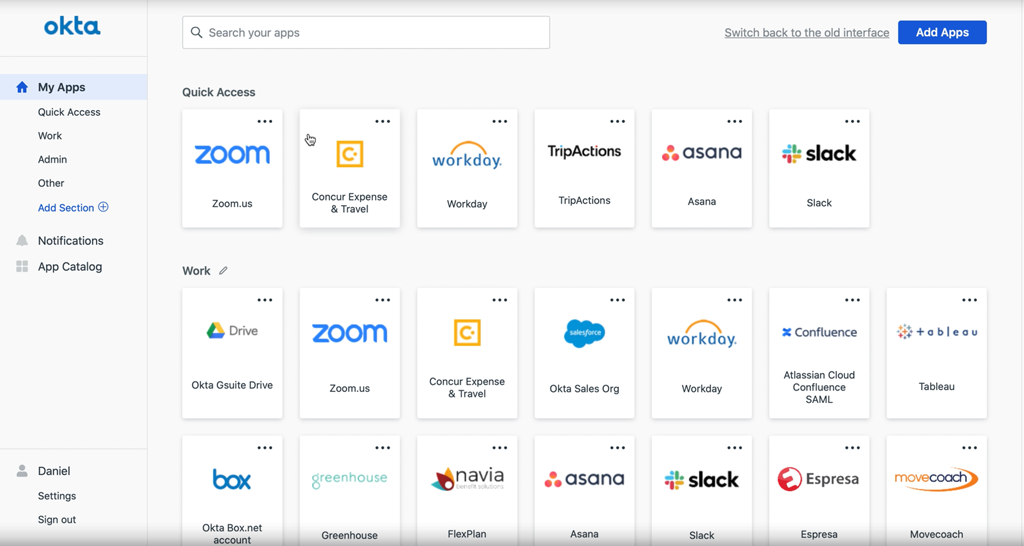

Okta es una plataforma de gestión de identidades y accesos (IAM) en la nube, utilizada para asegurar que las personas adecuadas obtienen los accesos correctos a aplicaciones y recursos digitales dentro de una empresa. Está diseñada para centralizar el control de identidades, automatizar procesos de autenticación y autorización, y aplicar políticas de acceso coherentes en entornos modernos de trabajo y aplicaciones SaaS.

Su enfoque permite a los equipos de TI y seguridad reducir la complejidad del acceso a sistemas empresariales, mejorar la protección contra accesos no autorizados y aplicar buenas prácticas de autenticación (como SSO o MFA).

Puntos a destacar

- Gestión centralizada de identidades (IAM): controla y administra identidades, autenticación y permisos desde una sola plataforma, facilitando el cumplimiento de políticas de acceso.

- Single Sign‑On (SSO) y federación: ofrece inicio de sesión único para acceder a múltiples aplicaciones con un solo conjunto de credenciales.

- Autenticación multifactor (MFA) avanzada: añade capas extra de seguridad para verificar identidades y reducir el riesgo de accesos comprometidos.

- Automatización del ciclo de vida de usuarios: simplifica la provisión y desprovisión de cuentas en función de cambios en roles y políticas corporativas.

- Directorios universales y sincronización: integra y sincroniza identidades desde múltiples fuentes (AD/LDAP) para mantener consistencia de acceso.

Puntos a mejorar

- No proporciona monitorización de amenazas en tiempo real: Okta no actúa como un SIEM o herramienta de detección de intrusiones por sí mismo.

- No ejecuta respuesta técnica automática a incidentes: la plataforma gestiona accesos e identidades, pero no aísla o remedia sistemas comprometidos.

- No cubre continuidad de negocio o recuperación técnica: su foco está en el control de accesos, no en backups ni restauraciones.

- Requiere integración con otras herramientas especializadas: para cumplir con todos los aspectos técnicos de NIS2 (detección, parches, respuesta avanzada) es necesario combinarla con soluciones dedicadas.

- No gestiona vulnerabilidades de infraestructura: no realiza escaneos ni puntuaciones de seguridad de servidores, redes o aplicaciones externas.

3. CrowdStrike

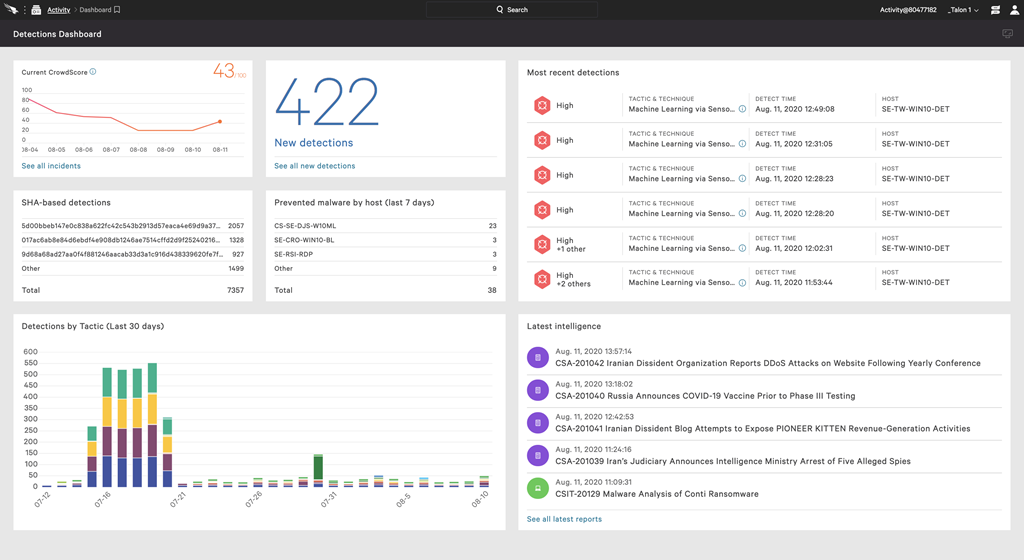

CrowdStrike es una empresa de ciberseguridad bastante popular gracias a su plataforma Falcon, una solución de protección y respuesta frente a amenazas que se instala en los endpoints y recoge datos de seguridad en toda la organización. Su enfoque combina inteligencia artificial y análisis avanzado para detectar, investigar y responder rápidamente a brechas o comportamientos sospechosos.

La plataforma Falcon se utiliza para fortalecer la postura de seguridad de empresas de todos los tamaños y sectores, ayudando a reducir los tiempos de detección y respuesta frente a amenazas sofisticadas.

Puntos a destacar

- Detección y respuesta avanzada (EDR/XDR): monitoriza continuamente endpoints y correlaciona señales para identificar amenazas, anomalías y comportamientos maliciosos en tiempo real.

- Threat Hunting y análisis de amenazas: incorpora inteligencia de amenazas y capacidades de búsqueda proactiva para investigar y anticipar ataques.

- Protección unificada en cloud y endpoints: proporciona defensa integral en dispositivos, aplicaciones y cargas de trabajo en la nube bajo un mismo panel.

- Capacidades de SIEM/XDR integradas: algunos módulos ofrecen capacidades de correlación de eventos y respuesta extendida más allá de los endpoints.

- Servicios gestionados (MDR/MXDR): opciones con gestión continua por expertos, ampliando la visibilidad y capacidad de respuesta sin necesidad de operar internamente.

Puntos a mejorar

- No es una solución de cumplimiento normativo por sí sola: fortalece la seguridad operativa, pero no documenta ni centraliza evidencias de compliance legal como exige NIS2.

- No gestiona políticas de acceso o identidad (IAM): para la gestión de accesos y control de identidades se requiere integrar con soluciones específicas como Okta u otras IAM.

- No cubre continuidad de negocio/recuperación automática: su enfoque está en detección y respuesta, no en backups o restauración de servicios críticos.

- No sustituye herramientas de auditoría documental: no genera informes estructurados de compliance ni plantillas para notificaciones regulatorias.

- Requiere integración con herramientas GRC: para demostrar conformidad con NIS2 en auditorías, es necesario combinar CrowdStrike con plataformas de gestión de riesgos y compliance.

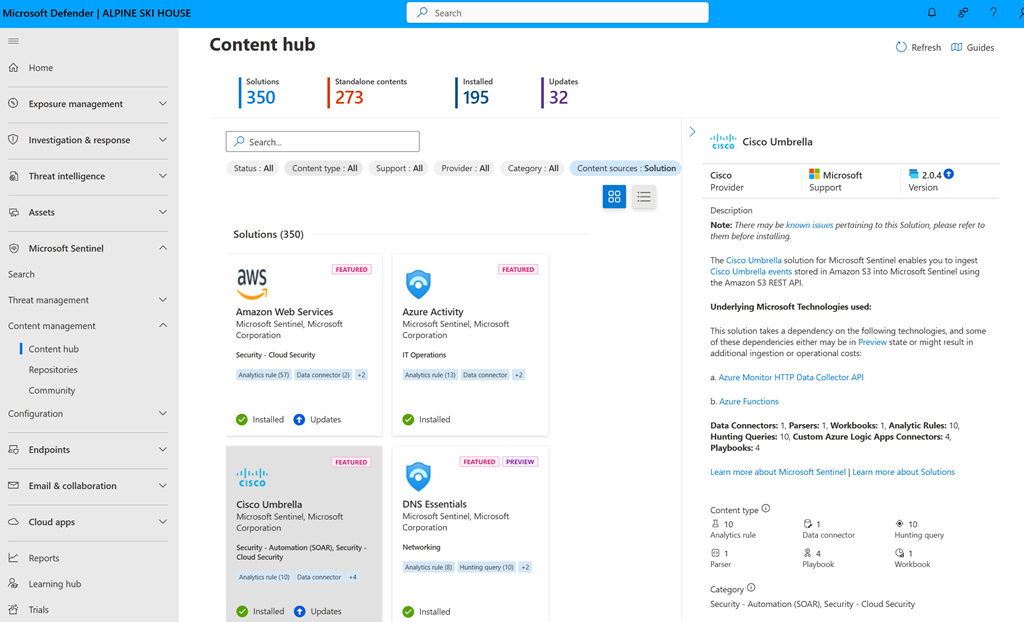

4. Microsoft Sentinel

Microsoft Sentinel es una plataforma de seguridad en la nube que combina un SIEM (Security Information and Event Management) moderno con capacidades avanzadas de orquestación y respuesta (SOAR), análisis de comportamiento (UEBA) e inteligencia de amenazas.

Esta plataforma está diseñada para proporcionar visibilidad centralizada de eventos de seguridad, correlacionar datos de múltiples fuentes y ayudar a los equipos de seguridad a detectar, investigar y responder a amenazas en entornos multinube y multiplataforma.

Puntos a destacar

- Detección y correlación de eventos (SIEM): unifica y analiza grandes volúmenes de datos de seguridad para identificar amenazas y anomalías en toda la infraestructura de la empresa.

- Orquestación y automatización (SOAR): automatiza respuestas ante incidentes y flujos de trabajo de seguridad para reducir tiempos de reacción.

- Visibilidad multinube y multiplataforma: recopila datos de aplicaciones, redes, endpoints y servicios cloud desde múltiples orígenes.

- Integración con XDR y Microsoft Defender: combina la visibilidad de SIEM con capacidades extendidas de detección y respuesta para un enfoque de seguridad unificado.

- Inteligencia de amenazas y análisis avanzado: incorpora IA y aprendizaje automático para enriquecer la detección y priorización de alertas.

Puntos a mejorar

- No cubre gestión documental de cumplimiento normativo: aunque permite generar eventos y alertas, no documenta políticas ni evidencia de compliance por sí solo.

- No sustituye plataformas de GRC: para la gestión, planificación y reporte de cumplimiento NIS2, se requiere integrar con herramientas de gestión de riesgos y normativas.

- Requiere configuración y expertise: su implementación y ajuste para obtener valor completo puede necesitar recursos especializados en SIEM/SOAR.

- No gestiona continuidad de negocio (BCP/DRP): Sentinel no realiza copias de seguridad ni orquesta la recuperación automática de servicios tras un incidente.

- No cubre IAM completo: no gestiona identidades ni accesos de forma nativa (necesita integrarse con soluciones de identidad como Azure AD u otras IAM).

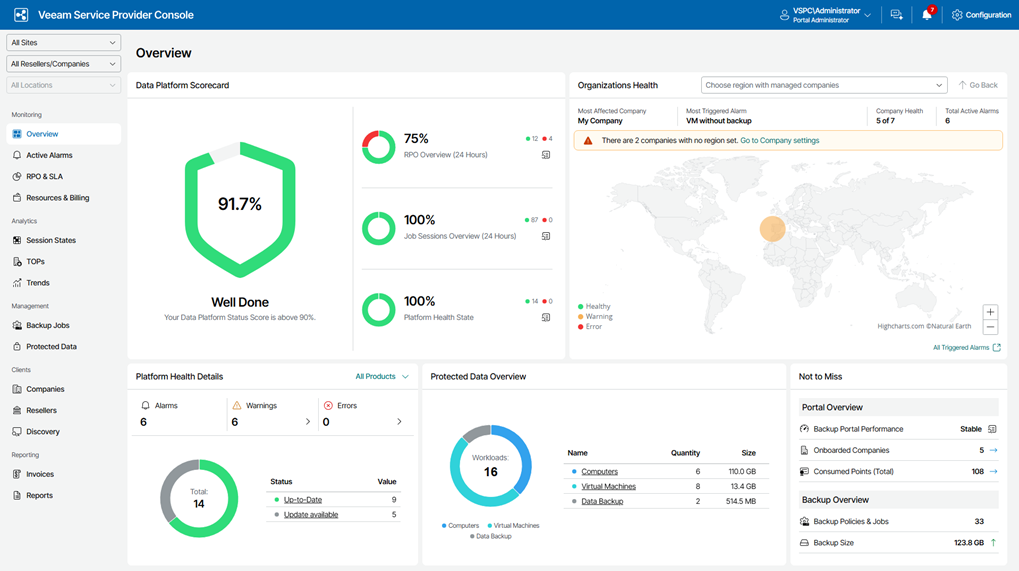

5. Veeam

Veeam es una plataforma especializada en la protección de datos, copias de seguridad y recuperación ante desastres. Es una solución muy popular entre empresas que buscan garantizar la disponibilidad de su información y estar preparadas ante fallos o ciberataques.

Su software permite crear copias de seguridad de sistemas físicos, virtuales y en la nube, y restaurarlos de forma rápida en caso de pérdida de datos. Gracias a ello, las organizaciones pueden asegurar la continuidad de su negocio y contar con sistemas fiables para recuperarse ante incidentes o auditorías.

Puntos a destacar

- Copias de seguridad y recuperación confiables: protege datos y sistemas críticos con backups robustos capaces de restaurarse rápidamente tras fallos o ataques.

- Protección híbrida y en la nube: cubre cargas de trabajo locales y en múltiples nubes, manteniendo la resiliencia de datos en cualquier entorno.

- Almacenamiento inmutable contra manipulación: permite usar repositorios inmutables que dificultan la modificación o eliminación de backups ante ataques de ransomware.

- Automatización de operaciones de backup: programar y gestionar copias de seguridad desde una consola central facilita el mantenimiento continuo de copias válidas.

- Informes listos para auditoría: genera reportes que ayudan a demostrar que los datos respaldados están protegidos y preparados para recuperación y cumplimiento.

Puntos a mejorar

- No es una plataforma de monitorización de seguridad: Veeam no detecta amenazas o anomalías en tiempo real como lo haría un SIEM o soluciones de detección avanzadas.

- No gestiona identidades o controles de acceso (IAM): su foco está en backups y recuperación, no en autenticación o políticas de acceso de usuarios.

- No ofrece orquestación técnica de respuesta ante incidentes: la recuperación de sistemas debe iniciarse manualmente por equipos o integrarse con herramientas externas.

- No sustituye plataformas GRC para compliance completo: Veeam aporta evidencia de backups, pero se necesita software de cumplimiento para organizar controles, riesgos y reportes regulatorios.

- No proporciona escaneo o gestión de vulnerabilidades del entorno: no analiza ni prioriza fallos de seguridad en sistemas o aplicaciones.

¿Qué softwares elegir según necesidades?

Cumplir con la directiva NIS2 no significa que debas adquirir e implementar estos cinco softwares de golpe. La normativa establece que las medidas de seguridad deben ser proporcionales al tamaño de tu empresa y al nivel de riesgo de tu sector.

En lugar de intentar abarcarlo todo desde el primer día, la mejor estrategia es construir un ecosistema combinando 2 o 3 soluciones que cubran tus brechas más urgentes. Aquí tienes tres combinaciones estratégicas:

| Enfoque principal | Software | Perfil de empresa | Áreas NIS2 |

| Prevención y protección | Factorial IT + Okta + CrowdStrike | Empresas con mucho trabajo remoto que necesitan asegurar el acceso a la nube. | Identidad, control de dispositivos y accesos seguros (Zero Trust). |

| Protección y recuperación | Factorial IT + CrowdStrike + Veeam | Organizaciones que manejan datos sensibles y no pueden permitirse parar operaciones. | Control organizativo, bloqueo de amenazas en endpoints y copias de seguridad inmutables. |

| Control y monitorización | Factorial IT + Okta + Microsoft Sentinel | Empresas medianas/grandes que necesitan cumplir con exigencias estrictas de auditoría. | Ciclo de vida del empleado, accesos centralizados y registro de actividad 24/7 (SIEM). |